« Transactions Bitcoins & Signatures numérique » : différence entre les versions

| Ligne 23 : | Ligne 23 : | ||

- Une courbe elliptique est symétrique par rapport à l’axe des abscisses. |

- Une courbe elliptique est symétrique par rapport à l’axe des abscisses. |

||

- Une droite passant par 2 points de la courbe coupe cette dernière en un 3ème points. |

- Une droite passant par 2 points de la courbe coupe cette dernière en un 3ème points. |

||

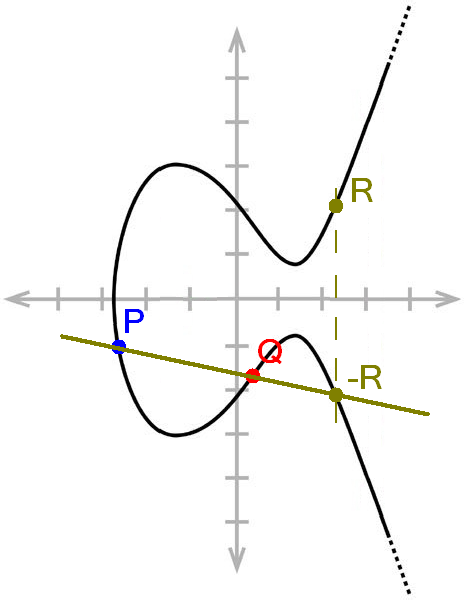

Ces deux propriétés nous permettent d'effectuer l'opération "dot" illustrée sur le schéma ci-contre qui nous sera très utile pour l'algorithme de signature. [[Fichier:AddingPQ.png|200px|thumb| |

Ces deux propriétés nous permettent d'effectuer l'opération "dot" illustrée sur le schéma ci-contre qui nous sera très utile pour l'algorithme de signature. [[Fichier:AddingPQ.png|200px|thumb||Opération sur la courbe => P . Q -> R]] |

||

Version du 25 novembre 2018 à 16:32

Le Bitcoin est une monnaie numérique, ou cryptomonnaie, créer en 2009 par la personne ou le groupe de personne connues sous le pseudonyme de Satoshi Nakamoto. Une cryptomonnaie est une monnaie numérique, dématérialisée et sans organisme centralisé ou autorité centrale de régulation (banques). Le Bitcoin repose pour ce faire sur un réseau pair à pair et sur l'utilisation de la blockchain.

Blockchain

Registre des transactions

notion de bloc

Nonce & preuve de travail

Transactions Bitcoins

Signature numérique

Elliptic Curve Cryptography

La cryptographie sur les courbes elliptiques (en anglais, elliptic curve cryptography ou ECC) regroupe un ensemble de techniques cryptographiques qui utilisent une ou plusieurs propriétés des courbes elliptiques. Les premières utilisations de ces courbes remontent en 1985 de manière indépendante par Neal Koblitz et Victor Miller.

Propriétés utiles d’une courbe elliptique

- Une courbe elliptique est symétrique par rapport à l’axe des abscisses. - Une droite passant par 2 points de la courbe coupe cette dernière en un 3ème points.

Ces deux propriétés nous permettent d'effectuer l'opération "dot" illustrée sur le schéma ci-contre qui nous sera très utile pour l'algorithme de signature.

Les plus de ECC

ECC permet de garantir la même sécurité que RSA mais avec des clés bien plus courte, ce qui permet d'améliorer les temps de calcul. Par exemple avec une clé ECC de 256 bits, on obtient la même sécurité que le système RSA avec un clé de 3072 bits. En allant un peu plus pour atteindre une sécurité dite "Top Secret" par la NSA le système ECC nécessite une taille de clé de 384 bits contre 7680 pour RSA.

Elliptic Curve Digital Signature Algorithm

Exemple de signature et vérificaction

Créer par Thomas De Iseppi et Flavien Stemmelen